Der Vorgang dauert nur wenige Minuten und wird vollständig über die Registerkarte "Cloud Services" in Stoïk Protect abgebildet.

- Cloud-Scan für Microsoft Azure aktivieren (auch für MS 365 / O365 / EntraID)

- Cloud-Scan für Amazon Web Services (AWS) aktivieren

- Cloud-Scan für Google Cloud Platform (GCP) aktivieren

- Cloud-Scan erneut starten

Cloud-Scan für Microsoft Azure aktivieren (auch für MS 365 / O 365 / EntraID)

- Aktivieren Sie zunächst den Cloud-Scan von Ihrem Stoïk Protect -Bereich aus:

- Wählen Sie dann Microsoft Azure:

- Wählen Sie dann eine Methode, "Automatisch" oder "Manuell" :

Wenn Sie nur Microsoft 365 (MS365) / Office 365 (O365) / EntraID besitzen, wählen Sie "Manuell".

Wenn Sie ein Microsoft Azure-Abonnement besitzen, wählen Sie "Automatisch". Sie können auch "Manuell" wählen, wenn Sie den Cloud-Scan Schritt für Schritt einrichten möchten.

Automatische Methode (nur wenn Sie ein Azure-Abonnement haben)

1) Gehen Sie auf https://portal.azure.com/ und melden Sie sich mit Ihrem Administratorkonto an.

2) Öffnen Sie die Azure-Konsole, indem Sie auf das Shell-Symbol am oberen Bildschirmrand klicken (siehe Screenshot unten). Es sollte sich ein Terminal am unteren Bildschirmrand öffnen:

Kopieren Sie den nachstehenden Code, fügen Sie ihn in die Konsole ein und drücken Sie die Eingabetaste:

$stoik = (Get-AzADServicePrincipal -DisplayName "Stoïk Cloud Scanner")

$Subscriptions = Get-AzSubscription

foreach ($sub in $Subscriptions) {

az role assignment create --assignee $stoik.id --role "acdd72a7-3385-48ef-bd42-f606fba81ae7" --scope /subscriptions/$sub

az role assignment create --assignee $stoik.id --role "39bc4728-0917-49c7-9d2c-d95423bc2eb4" --scope /subscriptions/$sub

az role assignment create --assignee $stoik.id --role "73c42c96-874c-492b-b04d-ab87d138a893" --scope /subscriptions/$sub

}

$context=Get-AzContext

Connect-AzureAD -TenantId $context.Tenant.TenantId -AccountId $context.Account.Id

Add-AzureADDirectoryRoleMember -ObjectId $(Get-AzureADDirectoryRole | Where-Object {$_.DisplayName -eq "Global Reader"} | foreach {$_.ObjectId}) -RefObjectId $stoik.id

Add-AzureADDirectoryRoleMember -ObjectId $(Get-AzureADDirectoryRole | Where-Object {$_.DisplayName -eq "Security Reader"} | foreach {$_.ObjectId}) -RefObjectId $stoik.id

$resourceId = $Get-AzureADServicePrincipal -All $true | Where-Object {$_.DisplayName -eq "Microsoft Graph"}

New-AzureADServiceAppRoleAssignment -Id 230c1aed-a721-4c5d-9cb4-a90514e508ef -ResourceId $resourceId -ObjectId $resourceId -PrincipalId $stoik.id

4) Gehen Sie zurück zur Stoïk Protect-Schnittstelle, um die letzten Schritte zu bestätigen.

Es ist geschafft, Sie haben Ihren Azure-Cloud-Scan konfiguriert!

Manuelle Methode (wenn Sie Microsoft 365 / Office 365 / nur EntraID haben)

Wichtig: Wenn Sie nur MS365 / O365 / EntraID haben, beginnen Sie sofort mit Schritt 8.

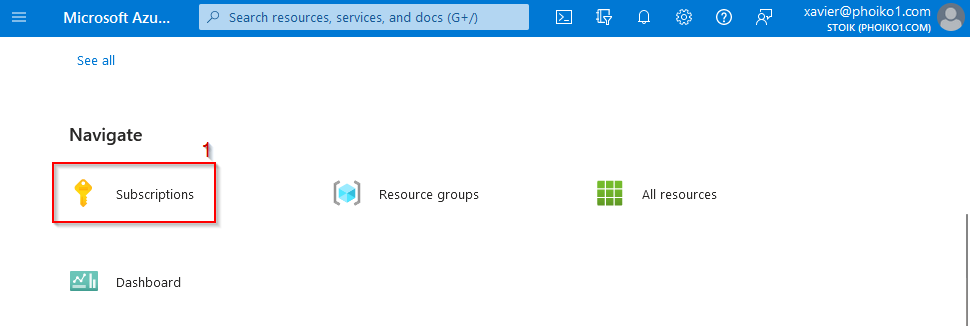

1) Gehen Sie auf https://portal.azure.com/ und melden Sie sich mit Ihrem Administratorkonto an. Klicken Sie auf Abonnements in der Kategorie Durchsuchen :

2) Wählen Sie das Abonnement aus, das Sie analysieren möchten, indem Sie auf den entsprechenden Namen klicken, und wählen Sie im linken Bereich Access control (IAM):

3) Klicken Sie auf Add und dann auf Add role assignment.

4) Wählen Sie die Rolle Reader und klicken Sie auf die Registerkarte Members.

5) Klicken Sie auf Select members und suchen Sie nach einem Mitglied namens Stoik Cloud Scanner. Wählen Sie dies aus und bestätigen Sie mit einem Klick auf Select.

6) Klicken Sie auf Review + assign am unteren Rand der Ansicht.

7) Wiederholen Sie die Schritte 3 bis 6 für die Rollen Security Reader (oder Globaler Leser) und Log Analytics Reader (oder Log Analytics-Leser).

8) Suchen Sie in der oberen Suchleiste nach Stoik Cloud Scanner. Ein Ergebnis sollte in der Kategorie Azure Active Directory oder Microsoft Entra ID erscheinen, wie unten dargestellt. Wählen Sie es aus, indem Sie darauf klicken.

9) Klicken Sie im linken Bereich auf Permissions und dann auf Grant admin consent for Stoik.

10) Es öffnet sich ein neues Fenster. Überprüfen Sie, ob neben dem Namen STOIK ein blaues Häkchen unter dem Anwendungsnamen steht, und klicken Sie auf Accept.

11) Öffnen Sie das linke Menü, indem Sie auf die drei Balken oben links klicken, und wählen Sie Azure Active Directory oder Microsoft Entra ID.

12) Wählen Sie im linken Menü Roles and administrators.

13) Suchen Sie nach der Rolle Global Reader (oder Globaler Leser) und klicken Sie diese an.

14) Klicken Sie auf Add assignments und suchen Sie nach Stoik Cloud Scanner. Wählen Sie ihn aus und klicken Sie auf Add.

15) Wiederholen Sie die Schritte 13 und 14 mit der Rolle Security Reader (oder Sicherheitsleserberechtigter).

16) Kehren Sie zur Seite Stoïk Protect zurück, um die letzten Schritte zu bestätigen.

Sie haben Ihren Azure Cloud Scan konfiguriert!

Cloud-Scan für Amazon Web Service (AWS) aktivieren

Bei AWS wird alles über die Amazon-Benutzeroberfläche verwaltet, was Administratorrechte für das AWS-Konto erfordert.

1) Klicken Sie auf "Cloud-Scan starten" in Ihrem Stoïk Protect-Interface:

2) Wählen Sie dann "Amazon Web Services":

3) Lassen Sie sich dann Schritt für Schritt durch den detaillierten Ablauf führen:

Bravo, Sie haben Ihren AWS Cloud-Scan konfiguriert!

Cloud-Scan für Google Cloud Platform (GCP) aktivieren

Wie bei AWS wird alles über die Google-Benutzeroberfläche gesteuert.

1) Klicken Sie auf "Cloud-Scan starten" in Ihrem Stoïk Protect-Interface:

2) Wählen Sie dann "Google Cloud Platform":

3) Lassen Sie sich dann Schritt für Schritt durch den detaillierten Ablauf führen:

Bravo, Sie haben Ihren GCP Cloud-Scan konfiguriert!

Den Cloud-Scan erneut starten

Der Cloud Scan von Stoïk prüft die Cloud-Infrastruktur des versicherten Unternehmens automatisch jeden Tag.

Nutzt das versicherte Unternehmen mehrere Cloud-Plattformen, können auch mehrere Plattformen zum Cloud-Scan hinzugefügt werden.