Comment mettre en place le scan de Cloud ?

La procédure ne prend que quelques minutes et est totalement guidée depuis l’onglet « Services Cloud » sur Stoïk Protect :

- Activer le scan de Cloud pour Microsoft Azure (aussi pour O365/ MS365 / EntraID)

- Activer le scan de Cloud pour Amazon Web Service (AWS)

- Activer le scan de Cloud pour Google Cloud Platform (GCP)

- Relancer le scan de Cloud

Activer le scan de Cloud pour Microsoft Azure (aussi pour O365 / MS 365 / EntraID)

- Activez tout d'abord le scan de Cloud depuis votre espace Stoïk Protect :

- Sélectionnez ensuite Microsoft Azure :

Important: si vous avez uniquement MS365 / O365 / EntraID, commencez tout de suite à l'étape 8.

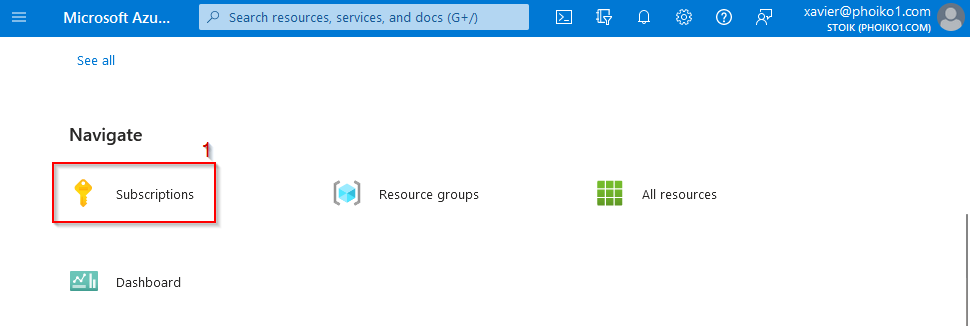

2) Sélectionnez l'abonnement que vous souhaitez analyser en cliquant sur son nom et sélectionnez Contrôle d'accès (IAM) / Access Control (IAM) dans le panneau de gauche :

3) Cliquez sur Ajouter/Add puis sur Ajouter une attribution de rôle / Add role assignment :

4) Sélectionnez le rôle Lecteur (ou Reader) puis cliquez sur l'onglet Membre / Members :

5) Cliquez sur Sélectionner un membre et recherchez un membre appelé Stoïk Cloud Scanner. Sélectionnez le et validez en cliquant sur Select :

6) Cliquez sur Review + assign en bas de votre écran :

7) Répétez les étapes 3 à 6 pour les rôles Lecteur sécurité (ou Security Reader) et Lecteur Log Analytics (ou Analytics Log Reader).

8) Recherchez Stoïk Cloud Scanner dans la barre de recherche supérieure. Un résultat devrait apparaître dans la catégorie Azure Active Directory comme illustré ci-dessous. Sélectionnez-le en cliquant dessus :

9) Cliquez sur Permissions dans le panneau de gauche et cliquez sur Grant admin consent for Stoïk :

10) Une nouvelle fenêtre s'ouvre, vérifiez qu'une coche bleue se trouve à côté du nom STOIK sous le nom de l'application et cliquez sur Accepter :

11) Ouvrez le menu de gauche en cliquant sur les trois barres en haut à gauche et sélectionnez Azure Active Directory (ou Azure Entra ID si vous avez seulement MS365 / O365 / EntraID):

12) Dans le menu de gauche, sélectionnez Rôles et administrateurs (ou Roles and administrators):

13) Recherchez le rôle Lecteur Général (ou Global Reader) et cliquez dessus :

14) Cliquez sur Ajouter des affectations (ou Add assignments) et recherchez Stoïk Cloud Scanner. Sélectionnez-le et cliquez sur Ajouter :

15) Répétez les étapes 13 et 14 avec le rôle Lecteur Sécurité (ou Security Reader).

16) Retournez sur l'interface Stoïk Protect pour valider les dernières étapes.

C'est fait, vous avez configuré votre scan de cloud Azure !

Activer le scan de Cloud pour Amazon Web Service (AWS)

Pour AWS, tout se pilote depuis l’interface Amazon, cela requiert d’être Administrateur du compte AWS.

1) Cliquez sur "Lancer le scan de Cloud" depuis votre interface Stoïk Protect :

2) Puis choisissez "Amazon Web Services" :

3) Laissez-vous ensuite guider pas à pas par la procédure détaillée :

Bravo, vous avez configuré votre scan de cloud AWS !

Activer le scan de Cloud pour Google Cloud Service (GCP)

Comme pour AWS, tout se pilote depuis l’interface Google. Cela requiert d’être Administrateur du compte GCP.

1) Cliquez sur "Lancer le scan de Cloud" depuis votre interface Stoïk Protect :

3) Laissez-vous ensuite guider par la procédure détaillée sur la page :

Bravo, vous avez configuré votre scan de cloud GCP !

Relancer le scan de Cloud

Le scan de Cloud de Stoïk Protect audite l’infrastructure Cloud de l’entreprise assurée de manière automatisée, chaque jour : nul besoin de le relancer !