Comment déployer l'option ITP avec Entra ID ?

⚠️ Avant de commencer l'intégration, assurez-vous que

- Vous disposez d'une licence Entra ID payante. Il convient de noter que Microsoft Entra ID Free n'est pas supporté.

- Le compte utilisé dispose des droits d’administrateur global de votre compte Entra ID.

L'intégration d'Identity Protection avec Microsoft Entra ID nécessite les étapes suivantes pour chaque tenant Azure :

- Récupération du domaine du tenant

- Récupération de l'ID d'application et du secret

-

Configuration de l'option ITP

- Droits de remédiation

Étape 1 : Création et configuration d'une application dans Entra ID

- Dans votre portail Azure, ouvrez le menu de gauche et cliquez sur "Microsoft Entra ID"

- Sur la page Microsoft Entra ID, depuis le menu Ajouter, sélectionnez "Enregistrement d'applications"

- Sur la page "Enregistrer une application" :

- Dans "Nom", entrez un nom correspondant à vos conventions de nommage internes ou à défaut le nom "stoik-connector-itp"

- Dans "Types de comptes pris en charge", sélectionnez "Comptes dans cet annuaire d'organisation uniquement"

- Dans "URI de redirection", sélectionnez "Web" et entrez "https://localhost"

- Cliquez sur "Enregistrer"

- Dans le menu de gauche de l'application, cliquez sur "Autorisations d'API"

- Sur la page "Autorisations d'API", cliquez sur "Ajouter une autorisation"

- Dans le panneau "Demander des autorisations d'API" :

- Cliquez sur "Microsoft Graph"

- Sélectionnez "Autorisations d'application"

- Important : Dans "Sélectionner les autorisations" :

- Tapez "directory", développez "Directory" et sélectionnez "Directory.Read.All"

- Tapez "audit", développez "AuditLog" et sélectionnez "AuditLog.Read.All"

- Cliquez sur "Ajouter des autorisations"

- Sur la page des autorisations d'API, cliquez sur "Accorder le consentement administrateur" et confirmez

Étape 2 : Récupération du domaine du tenant

- Dans le portail Azure, accédez à Microsoft Entra ID

- Dans le menu de gauche, cliquez sur "Vue d'ensemble"

- Notez la valeur du "Domaine principal" (ex: exemple.onmicrosoft.com), vous en aurez besoin par la suite

Étape 3 : Récupération de l'ID d'application et du secret

- Dans Microsoft Entra ID, accédez à "Enregistrement d'applications"

- Sélectionnez votre application

- Dans "Vue d'ensemble", notez l'ID d'application (client), vous en aurez besoin par la suite

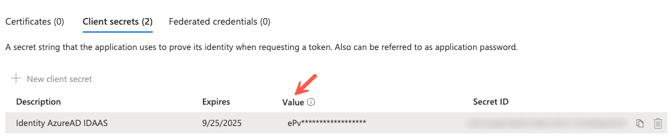

- Dans "Certificats et secrets" :

- Créez un nouveau secret client

- Donnez-lui une description et une durée de validité

- Important : Notez immédiatement la valeur générée, elle ne sera plus visible ensuite, vous en aurez besoin par la suite

Étape 4 : Création d'un rôle personnalisé pour l'accès RBAC

Pour afficher les informations sur les attributions de rôles Azure RBAC dans Identity Protection, vous devez accorder à l'application la permission de lire les définitions et les attributions RBAC. Il est recommandé de créer un rôle personnalisé avec les permissions minimales nécessaires.

Création du rôle personnalisé

- Dans le portail Azure, accédez à Groupes d'administration

- Cliquez sur Groupe racine du tenant (Tenant Root Group)

- Sélectionnez Contrôle d'accès (IAM) puis cliquez sur Rôles

- Cliquez sur Ajouter puis sélectionnez Ajouter un rôle personnalisé

- Dans l'onglet Informations de base :

- Saisissez un nom explicite pour le rôle (par exemple "Lecteur RBAC Identity Protection")

- Dans l'onglet Autorisations, ajoutez les permissions suivantes :

Microsoft.Authorization/roleDefinitions/readMicrosoft.Authorization/roleAssignments/read

- Cliquez sur Vérifier + créer, vérifiez les paramètres du nouveau rôle, puis cliquez sur Créer

Attribution du rôle personnalisé

Une fois le rôle créé, vous devez l'attribuer à l'application créée précédemment :

- Dans le portail Azure, retournez dans Groupes d'administration

- Cliquez sur Groupe racine du tenant

- Sélectionnez Contrôle d'accès (IAM) puis cliquez sur Attributions de rôles

- Cliquez sur Ajouter puis sélectionnez Ajouter une attribution de rôle

- Dans l'onglet Rôle, sélectionnez le rôle personnalisé que vous venez de créer

- Dans l'onglet Membres :

- Cliquez sur Sélectionner des membres

- Recherchez l'application créée précédemment (par exemple "stoik-connector-itp")

- Sélectionnez-la et cliquez sur Sélectionner

- Cliquez sur Vérifier + attribuer

- Vérifiez les détails de l'attribution et cliquez à nouveau sur Vérifier + attribuer pour confirmer

Étape 5.A : Transmission des informations collectées

Note: Cette étape est applicable si vous ne disposez pas d'un accès d'administration à votre plateforme Falcon ITP. Le cas contraire merci de vous referez à l'étape 5.B.

Transmettez de manière sécurisé à votre point de contact Stoïk les éléments collectés précédemment pour la mise en place de la connexion ITP :

- Nom de domaine principal du tenant*

- ID d'application

- Secret d'application

*Il est à noter que le nom de domaine à fournir est celui généré par Microsoft lors de la mise en place de votre tenant Azure. Il est accessible via le lien suivant et termine nécessairement par "onmicrosoft.com"

Étape 5.B : Configuration du connecteur dans Identity Protection

- Dans la console Falcon, accédez à "Identity Protection > Configure > Connectors"

- Sélectionnez "Entra" dans la catégorie IDAAS

- Configurez le connecteur avec :

- Nom de domaine principal du tenant

- ID d'application

- Secret d'application

- Activez l'option de collecte des données de connexion

- Sauvegardez la configuration

L'indicateur devrait passer au vert dans la minute, confirmant que la connexion est établie avec succès.

*Il est à noter que le nom de domaine à utiliser est celui généré par Microsoft lors de la mise en place de votre tenant Azure. Il est accessible via le lien suivant et termine nécessairement par "onmicrosoft.com"

Étape 6 : Remédiation par les équipes de Stoïk

En cas de compromission d'un compte de votre environnement Entra ID le weekend ou la nuit, il est probable que vos équipes ne soit pas disponibles pour réaliser les actions de remédiation nécessaires. Nous vous recommandons donc de fournir des accès permettant de désactiver les comptes impactés en cas de compromission avérée.

Pour ce faire il vous suffit de cliquer sur ce lien, vous serez redirigé vers une page sur le modèle ci-dessous. Cliquez sur le bouton accepter après avoir pris connaissance des autorisations demandées. Vous serez alors redirigé vers une page blanche que vous pourrez fermer.

L'application dispose uniquement des permissions nécessaires pour activer/désactiver les comptes existants dans votre environnement Azure, sans possibilité de création ou de modification d'autres attributs.

L'accès à ces fonctionnalités est strictement encadré : chaque action est authentifiée via MFA (authentification multi-facteurs), tracée et horodatée. Un journal d'audit complet de ces opérations peut vous être fourni sur demande.