¿Cómo desplegar el EDR de CrowdStrike EDR en Windows?

Hay dos métodos posibles para instalar EDR CrowdStrike en Windows: manual a través de la interfaz gráfica o automático a través de la línea de comandos.

Si desea implementar EDR a gran escala mediante el método automático, Stoïk le recomienda comenzar con una instalación manual de prueba en algunos equipos.

- Requisitos previos: ejecutable e identificador de cliente

- Método manual

- Método automático

- Apertura de flujo

1. Requisitos previos: ejecutable e identificador

- Descargue el ejecutable (también llamado «binario de instalación») desde este enlace.

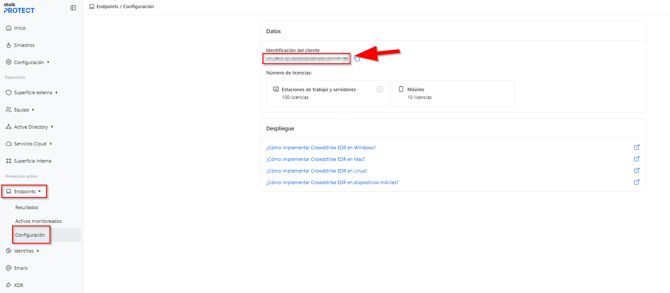

- Busque su identificador de cliente: disponible en su espacio Stoïk Protect 👉 Pestaña «MDR» > «Configuración»

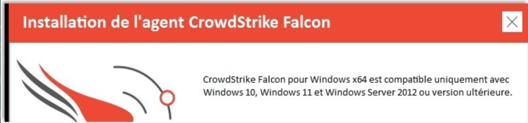

⚠️ El ejecutable solo es válido para versiones de Windows estrictamente superiores a W7.

El ejecutable que se debe descargar para versiones inferiores o iguales a W7 es este. En tal caso, es posible que aparezca este mensaje de error:

2. Despliegue manual

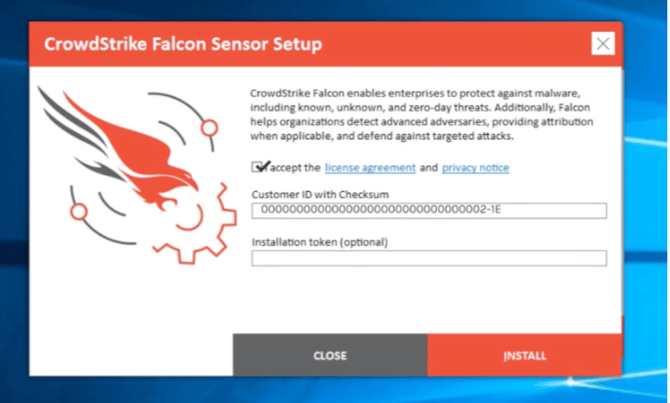

- Ejecutar el ejecutable

- Introduzca su

Identificaciòn clienteen la casillaCustomer ID with Checksum - Seguir haciendo clic en

Install*

CrowdStrike sustituye a su antivirus actual. Por lo tanto, es necesario desinstalarlo por completo.

⚠️ Excepción: si el cortafuegos se gestiona por separado, no lo desactive.

Si el cortafuegos está integrado en la misma solución, recuerde transcribir las reglas personalizadas en el cortafuegos de Windows.

3. Método automático

3.1. Redacción del script previo para GPO o despliegue por MDM

El método automático, ya sea por MDM o GPO, requiere la redacción de un script. Aquí se explica cómo escribirlo:

- Creación del script en “.bat” o “.ps1”:

<nombre_del_archivo>.exe /install /quiet /norestart CID=code_client - Reemplace code_client por su identificador de cliente.

Añadir tags (opcional): puede añadir uno o varios tags para organizar sus instalaciones (por sitio, país, entidad, etc.), en ese caso utilice el comando siguiente:

<nombre del archivo crowdstrike>.exe /install /quiet /norestart CID=code_client GROUPING_TAGS="INSERTE_AQUÍ_LOS_TAGS"- Es posible especificar varios tags separándolos por comas.

Si desea crear un script para un equipo temporalmente fuera de línea debe añadir la opción ProvNoWait=1, la línea de comandos quedará así: <nombre del archivo crowdstrike>.exe /install /quiet /norestart ProvNoWait=1 CID=code_client

Atención, el EDR CrowdStrike necesita una conexión a Internet para funcionar correctamente, y en particular para enviar alertas detectadas.

Si desea verificar la instalación del EDR en un equipo puede ejecutar los comandos: sc query csagent y sc query csfalconservice

3.2 Por GPO

Cree una GPO

- Abra la consola de administración de políticas de grupo (GPMC):

Win + R>gpmc.mscy presioneEnter. - Haga clic derecho en el contenedor donde desea aplicar la GPO (por ejemplo: el dominio o una OU específica).

- Haga clic en “Crear un objeto de estrategia de grupo en este dominio y vincularlo aquí”, y asígnele un nombre (por ejemplo:

Despliegue CrowdStrike). - Agregue el script de inicio:

- Haga clic derecho en la nueva GPO y seleccione Modificar.

- Vaya a Configuración del equipo > Políticas > Configuración de Windows > Scripts (Inicio/Apagado).

- Haga doble clic en Inicio, luego clic en Agregar.

- En la ventana emergente, haga clic en Examinar y seleccione el script

InstallCrowdStrike.bat. - Nota: Copie el script en la carpeta

\\<nombre_servidor>\SysVol\<nombre_dominio>\Policies\<GUID_de_la_GPO>\Machine\Scripts\Startuppara que sea accesible para todos.

Aplique la GPO:

- Asegúrese de que la GPO esté vinculada al contenedor correcto (dominio u OU con los equipos objetivo).

Usegpupdate /forceen un controlador de dominio para forzar la actualización de las políticas. - Verifique la aplicación:

- Reinicie un equipo objetivo para activar el script.

- Ejecute

gpresult /h gpresults.htmly verifique que su nueva GPO aparece aplicada en el equipo. - Compruebe que CrowdStrike esté instalado y operativo en ese equipo.

C:\Windows\Debug\StartupLog.txt

3.3 Por MDM (Intune o NinjaOne)

Intune

- Descargue los elementos necesarios

- Win32 Content Prep Tool

- El ejecutable desde este enlace

- Abra Win32 Content Prep Tool

- Agregue el archivo

.exe - Introduzca el siguiente comando:

nombre_del_archivo.exe /install /quiet /norestart CID=code_client - Reemplace

nombre_del_archivo.exepor el nombre real del archivo ycode_clientpor su CID de CrowdStrike

- Agregue el archivo

- Genere el archivo

.intunewin - Despliegue

- Inicie sesión en el Intune Admin Center

- Importe el archivo

.intunewin - asígnelo a sus grupos de equipos

- La instalación se realizará automáticamente en los dispositivos objetivo

NinjaOne

Aquí tiene el enlace a una guía para integrar CrowdStrike mediante NinjaOne: enlace procedimiento CrowdStrike con NinjaOne

4. Apertura de flujos de red

Si los flujos de red están bloqueados, las siguientes direcciones IP y nombres de dominio deben estar en la lista blanca de salida de red:

3.121.6.180

3.121.187.176

3.121.238.86

3.125.15.130

18.158.187.80

18.198.53.88

3.78.32.129

3.121.13.180

3.123.240.202

18.184.114.155

18.194.8.224

35.156.219.65

3.69.184.79

3.76.143.53

3.77.82.22

🌍 Direcciones IPv6 que deben permitir:

2a05:d014:45e:4e00::/56

2a05:d014:45e:4e00::/56

2a05:d014:45e:4e00::/56

🌐 Dominios que deben autorizarse:

ts01-lanner-lion.cloudsink.net

lfoup01-lanner-lion.cloudsink.net

lfodown01-lanner-lion.cloudsink.net

Por favor contáctenos en protect@stoik.io si encuentra dificultades.