Sécuriser ses emails est essentiel pour éviter les incidents de sécurité, notamment pour deux raisons :

-

Le SSO (i.e. se connecter à un site tiers via une connexion unique, par exemple « Utiliser une connexion Google » ou une « Connexion via Microsoft ») est de plus en plus utilisé. Dès lors, un attaquant ayant réussi à se connecter à votre boîte mail peut se connecter aux autres services ;

-

Très souvent, des données sensibles (mots de passe, RIB) ou des données personnelles sont transmises par email.

Pour éviter des compromissions faciles, avoir activé le MFA sont les meilleures défenses.

Au sommaire de cet article :

- Mettre en place le MFA sur Google Workspace ;

- Mettre en place le 2FA sur Exchange ou Office 365 ;

- MFA pour les utilisateurs sans téléphones professionnels :

Mettre en place le MFA sur Google Workspace

Pour activer le MFA sur le Google Workspace, l'administrateur doit d'abord suivre les étapes suivantes :

- Activer le MFA sur son propre email :

- Aller sur ce lien et cliquer sur Commencer ;

- Renseigner son numéro de téléphone puis l'identifiant transmis par SMS ;

- Cliquer sur « Activer la validation en deux étape ».

- Aller dans le paramètre MFA du Googe Workspace en suivant ce lien.

- Cliquer sur Application > Activée et sélectionner une période de 1 jour (ce sera le délai que les employés auront pour activer le MFA) ;

- Enregistrer :

L'administrateur doit alors demander aux employés de suivre l'étape 1 (Activer le MFA sur son propre email) : ils auront ensuite 1 jour pour le faire avant que leur compte ne soit bloqué.

Chaque employé doit activer le MFA sur son propre email :

- Aller sur ce lien et cliquer sur commencer ;

- Renseigner son numéro de téléphone puis l'identifiant transmis par SMS ;

- Cliquer sur « Activer la validation en deux étapes ».

Pour activer le MFA sur le serveur Exchange, l'administrateur doit d'abord suivre les étapes suivantes :

- Se connecter à l'espace de gestion des utilisateurs ici ;

- Cliquer sur le bouton de gestion du 2FA :

- Sélectionner tous les employés, cliquer sur activer le 2FA et valider sur l'écran de confirmation :

- Sélectionner tous les employés, rendre obligatoire le 2FA et valider sur l'écran de confirmation :

Au moment de se connecter, chaque utilisateur recevra un message d'accueil lui demandant de choisir un deuxième facteur (code dans une application ou SMS) :

Accueil employé

Flow d'activation du 2FA

Parfois, les collaborateurs d'une entreprise ne possèdent pas de téléphones mobiles professionnels et ne souhaitent pas utiliser leur téléphone personnel en tant que second facteur d'authentification pour leur compte professionnel. Dans ce cas, il est possible d'utiliser une application native sur le poste de travail des collaborateurs susmentionnés en tant que second facteur d'authentification.

Une mire d'authentification est renvoyée à l'utilisateur afin de pouvoir accéder à l'application :

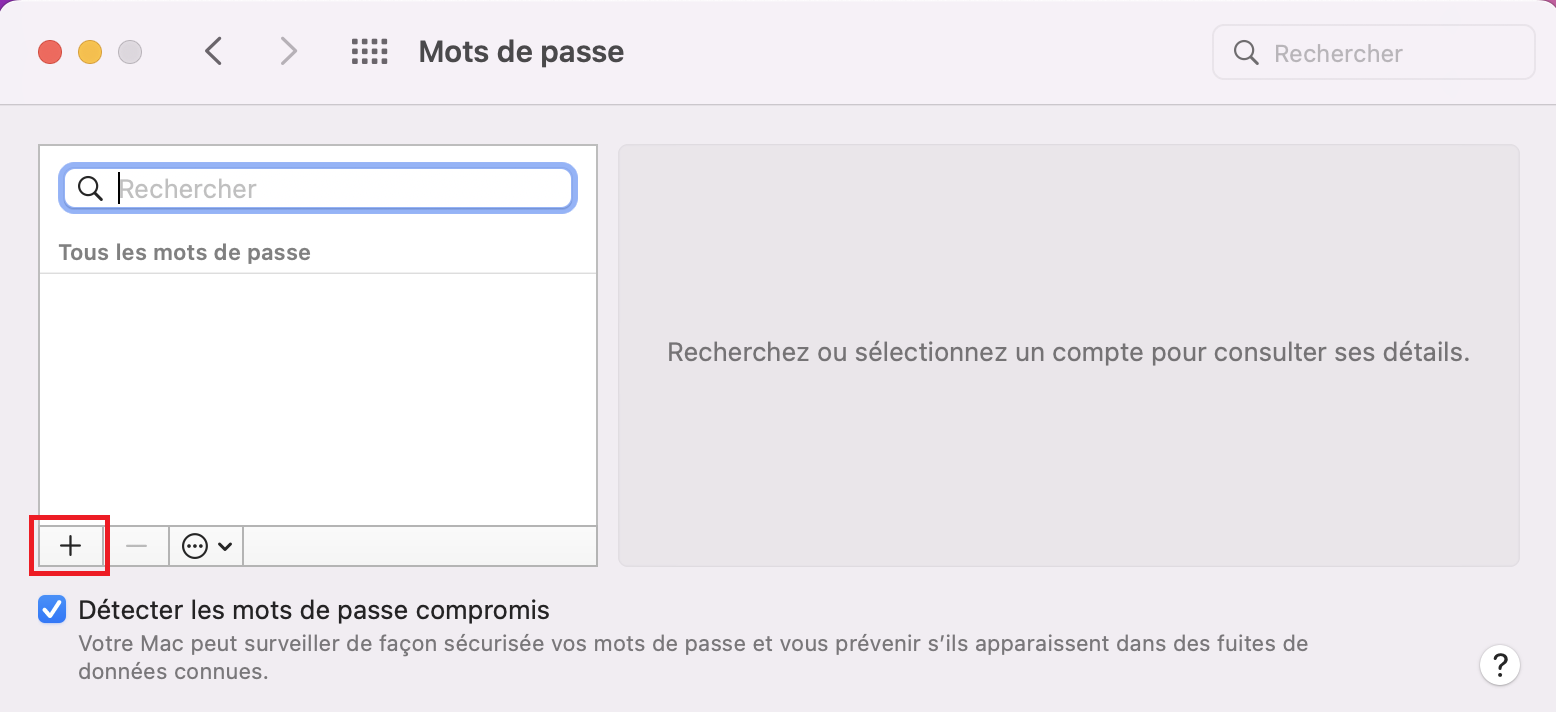

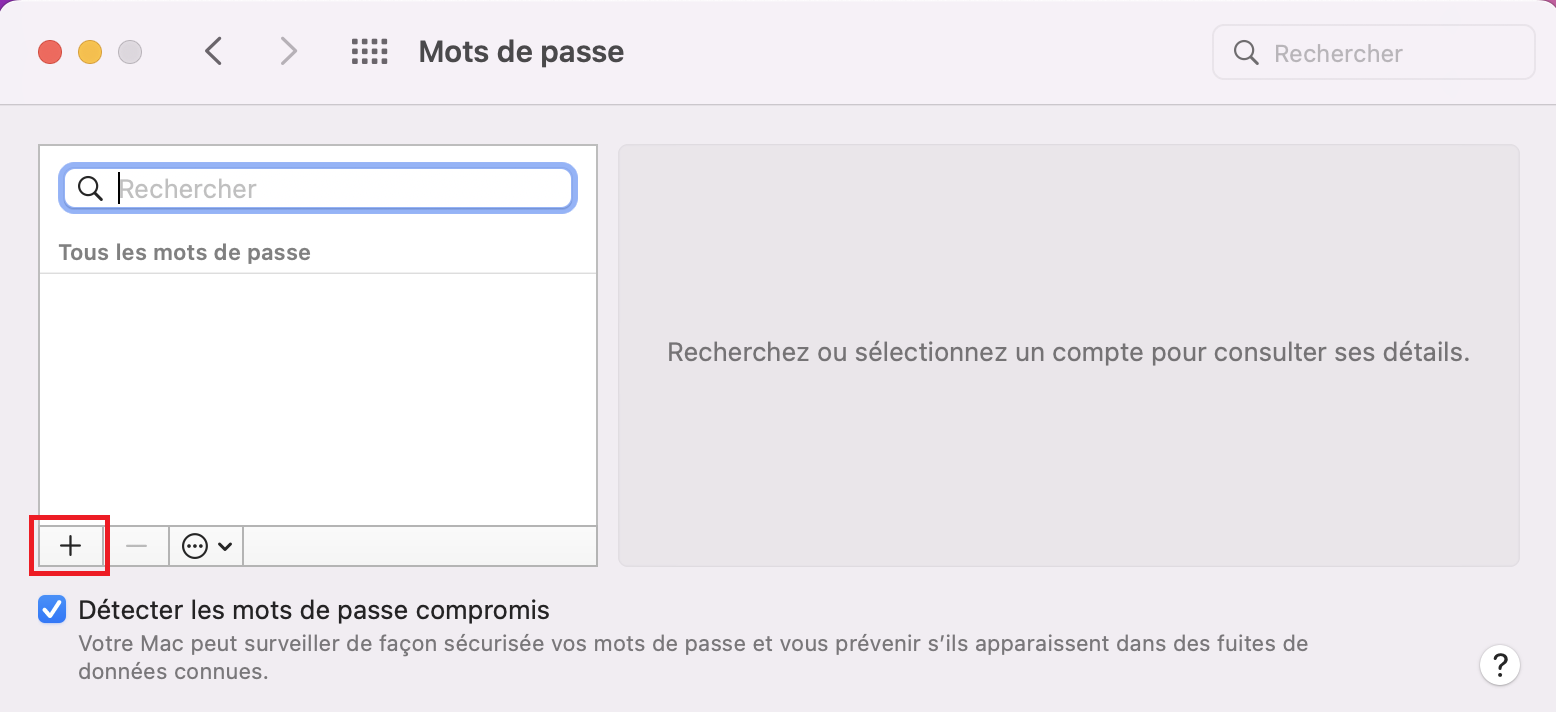

Une fois le mot de passe saisi, et en appuyant sur la touche « Entrée », la fenêtre ci-dessous apparaît. Ajouter une entrée au sein de l'application « Mots de passe » qui va correspondre au compte Google (si cela n'est pas encore déjà fait). Pour cela, il suffit de cliquer sur l'icône encadrée en rouge représentant le caractère « + » en bas à gauche :

Une fenêtre demandant de renseigner les informations du compte Google apparaît. Il faut y renseigner le site web (« https://accounts.google.com »), son nom d'utilisateur (i.e. son adresse mail) et son mot de passe, puis cliquer sur le bouton Ajouter un mot de passe :

Informations du compte Google

Le nouveau compte est a bien été créé. Pour accéder aux informations, il faut ensuite cliquer sur le bouton Modifier, lorsque le compte est sélectionné dans la barre latérale gauche :

Ajout du compte Google

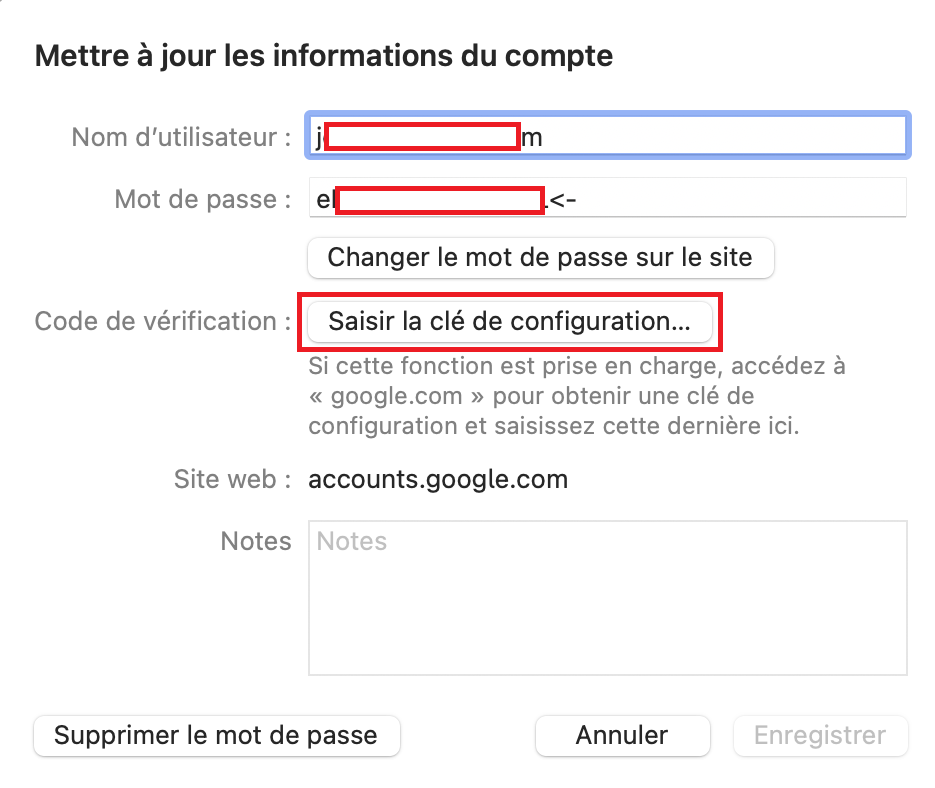

Il est possible de configurer le MFA de ce compte en cliquant sur le bouton Saisir la clé de configuration :

Informations du compte Google

Code de validation du compte Google

Une fois cette fenêtre ouverte, les étapes préliminaires à l'implémentation du MFA sur l'application sont terminées, il est nécessaire d'accéder à la configuration de son compte Google en parallèle comme décrit ci-dessous, tout en gardant cette fenêtre ouverte.

Après s'être authentifié sur son compte Google, par exemple via le lien suivant, il est nécessaire d'accéder à l'interface de configuration de l'authentification multi-facteurs via le lien suivant. Cliquer sur le bouton Commencer pour démarrer la configuration :

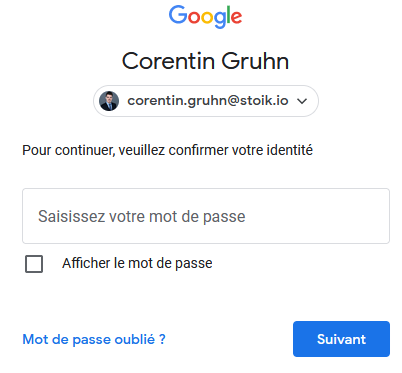

L'utilisateur doit confirmer son identité en saisissant son mot de passe, afin de pouvoir avancer dans la configuration.

La première étape de la configuration consiste à utiliser son numéro de téléphone en tant que second facteur d'authentification. Il est nécessaire de passer par cette configuration avant d'ajouter un autre second facteur d'authentification, qui lui sera lié à l'application « Mots de passe » du poste de travail Mac préconfigurée précédemment. Une fois ce dernier facteur d'authentification ajouté, celui lié au téléphone sera supprimé. Il faut donc saisir son numéro de téléphone, choisir l'option « Text message » puis cliquer sur le bouton Next :

Première étape de configuration du MFA

Un SMS sera envoyé au numéro de téléphone précédemment saisi, il contiendra un code à 6 chiffres qu'il faudra saisir sur la page renvoyée à l'utilisateur, avant de cliquer sur le bouton Next :

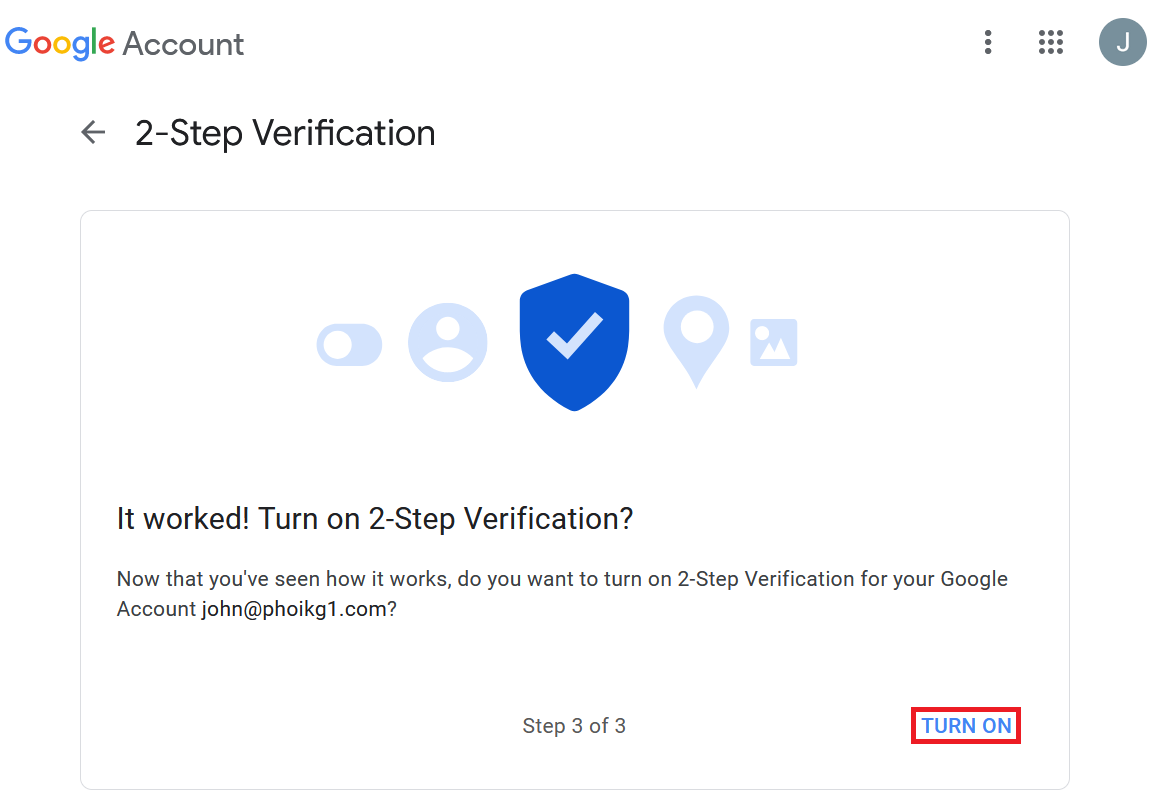

La fenêtre renvoyée indique que le « premier » second facteur d'authentification est correctement configuré. Cliquer sur le bouton Turn on :

Confirmation de l'implémentation du second facteur d'authentification

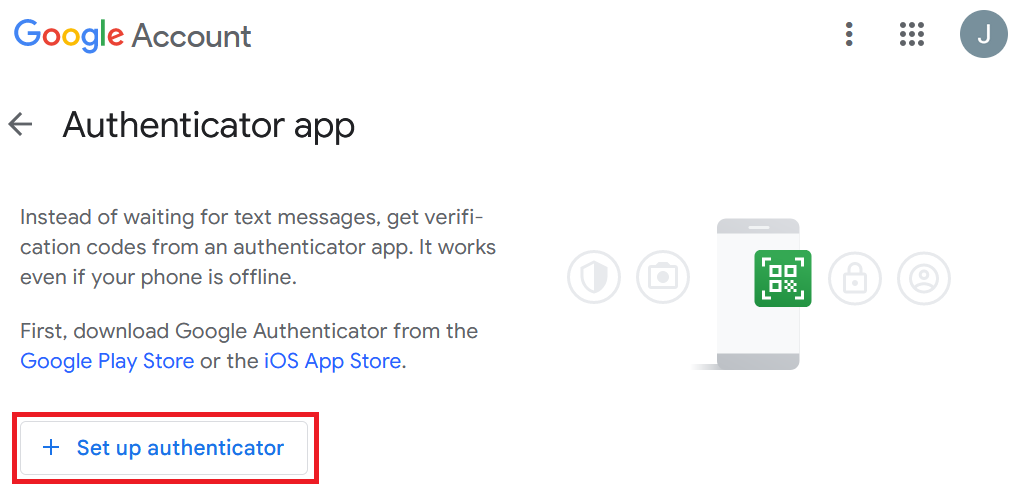

Il est nécessaire d'ajouter ensuite un autre facteur d'authentification, en cliquant sur le bouton Authenticator app :

La fenêtre renvoyée présente des informations liées au second facteur d'authentification applicatif. Il est possible de le configurer directement en appuyant sur le bouton Set up authenticator :

La première étape de configuration consiste à récupérer les informations à saisir dans l'application « Mots de passe » de Mac. Pour cela, il est nécessaire de cliquer sur Can't scan it? :

Installation du second facteur d'authentification applicatif

Récupération de la clé de configuration 2FA

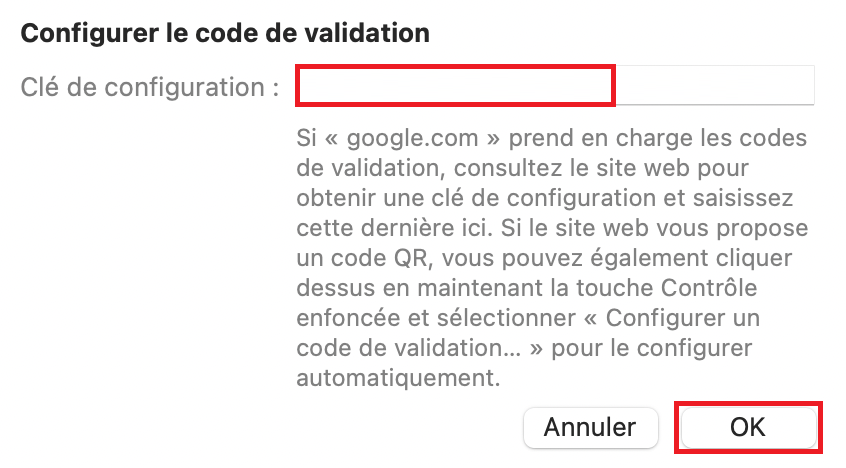

Une clé est renvoyée à l'utilisateur (telle que celle encadrée dans la figure ci-dessus). Celle-ci doit être copiée puis collée dans le champ « Clé de configuration » dans la fenêtre précédemment ouverte de l'application « Mots de passe » de Mac, comme le montre la figure ci-dessous. Une fois la clé saisie, il faut cliquer sur Ok sur la fenêtre de l'application sur Mac et sur le bouton Next sur la fenêtre de configuration Google de votre navigateur :

Un code de vérification de 6 chiffres sera constamment généré toutes les 13 secondes, et devra être saisi lors d'une authentification sur Google. Ainsi, pour tester la nouvelle configuration du compte, il suffit de copier les 6 chiffres accessibles depuis la fenêtre d'informations de l'entrée correspondant à Google dans l'application « Mots de passe » de Mac (cf. figure ci-dessus) et de les coller dans la mire renvoyée par la fenêtre Google avant d'appuyer sur le bouton Next, et ce durant la période de validité du code de vérification.

Il faut saisir le code affiché puis cliquer sur le bouton Verify :

La configuration du second facteur a été réalisée avec succès. Il est ensuite nécessaire de cliquer sur la flèche précédente, comme ci-dessus :

Confirmation de la configuration du second facteur d'authentification applicatif

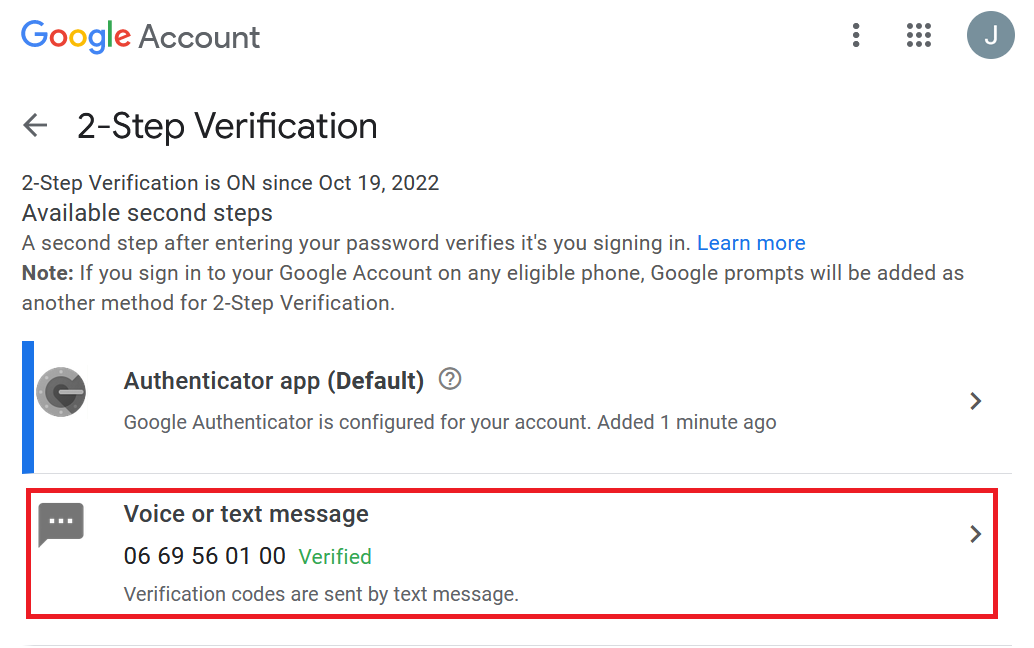

Afin de supprimer le second facteur d'authentification lié au téléphone, l'option doit être sélectionnée en cliquant sur l'encadré rouge ci-dessous :

Il suffit de cliquer sur l'icône représentant une poubelle sur la droite de la fenêtre (cf. encadré dans la figure ci-dessous) afin de supprimer le facteur d'authentification susmentionné :

Il faut ensuite confirmer sa suppression en cliquant sur le bouton Remove :

Le second facteur d'authentification lié au téléphone est supprimée avec succès :

Dorénavant, à chaque authentification sur Google, un code de vérification devra être saisi via l'application "Mots de passe" du Mac afin de confirmer son identité de manière sécurisée.

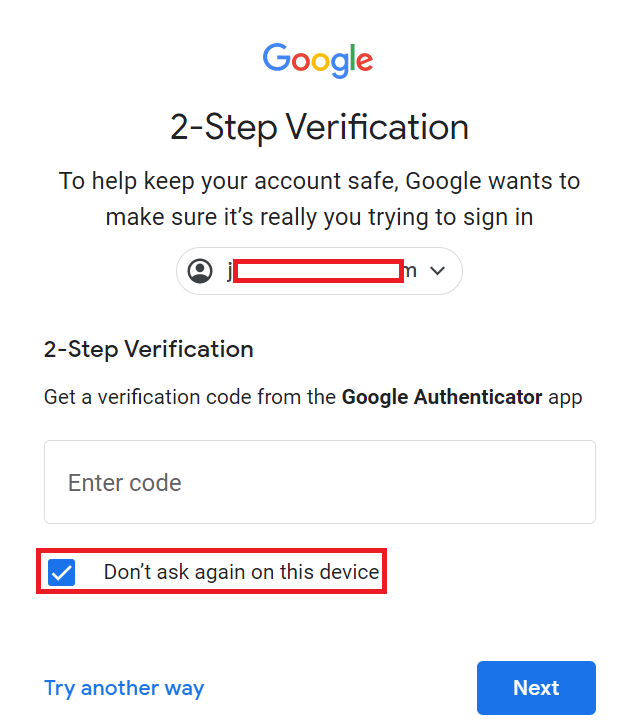

Il est possible de sélectionner l'option « Don't ask again on this device » pour ne plus avoir à le saisir uniquement sur votre poste de travail Mac :

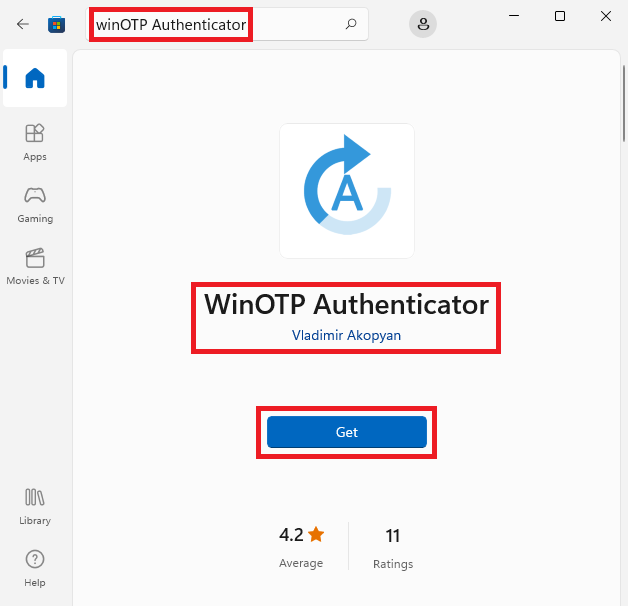

Il est nécessaire d'ouvrir Microsoft Store depuis le poste de travail du collaborateur, puis de rechercher l'application « WinOTP Authenticator ». Une fois l'application trouvée au sein de Microsoft Store, il faut cliquer sur le bouton Get afin de l'installer :

Lorsque l'application est installée, il est possible de l'ouvrir via le bouton Open, comme le montre la figure suivante :

Parallèlement à l'ouverture de l'application WinOTP Authenticator, le collaborateur peut s'authentifier sur son compte Office 365 (par exemple via le lien http://login.microsoft.com/). Une fois ses identifiants renseignés, la fenêtre suivante lui sera envoyée afin qu'il puisse configurer son deuxième facteur d'authentification. Il lui suffit de cliquer sur le lien Je souhaite utiliser une autre application d'authentification, puis sur le bouton Suivant :

Le collaborateur doit à nouveau cliquer sur le bouton Suivant :

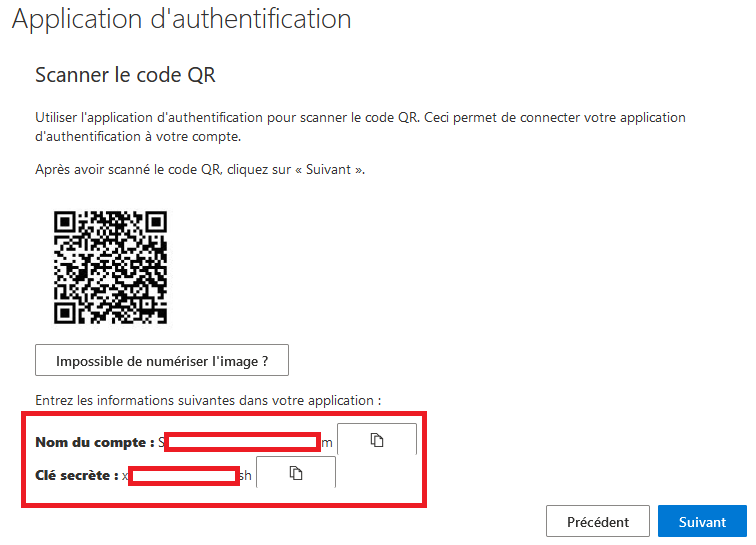

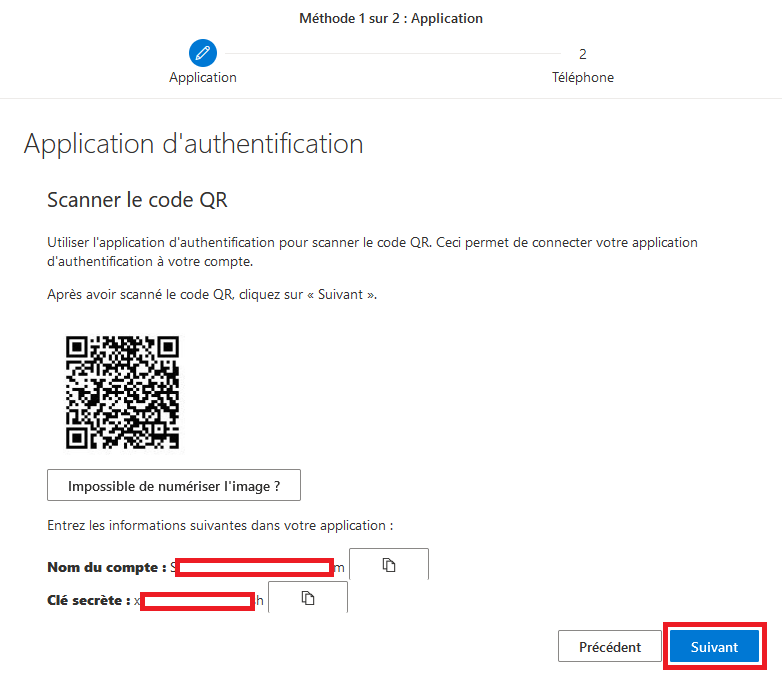

Ensuite, la fenêtre ci-dessous apparaît. Une application Windows étant utilisée en tant que second facteur, il ne sera pas possible de numériser l'image, raison pour laquelle il faut cliquer sur le bouton Impossible de numériser l'image ? :

Certaines informations sont automatiquement renvoyées, comme l'illustre la figure suivante. Un nom de compte, correspondant au compte du collaborateur et une clé secrète personnelle sont renvoyés à l'utilisateur. Ces informations sont à renseigner au sein de l'application WinOTP Authenticator, il est donc nécessaire de retourner sur cette application :

Une fois l'application WinOTP Authenticator lancée, il est possible d'ajouter un compte en cliquant sur le bouton « + » de l'application :

Ajout d'un nouveau compte sur WinOTP Authenticator

Trois champs sont à renseigner :

-

Service : préciser « Microsoft » ;

-

Username : saisir le « Nom du compte » renvoyé par Microsoft précédemment ;

-

Code : saisir la « Clé secrète » renvoyée par Microsoft précédemment ;

Il est nécessaire de confirmer la création du compte en cliquant sur le bouton Save :

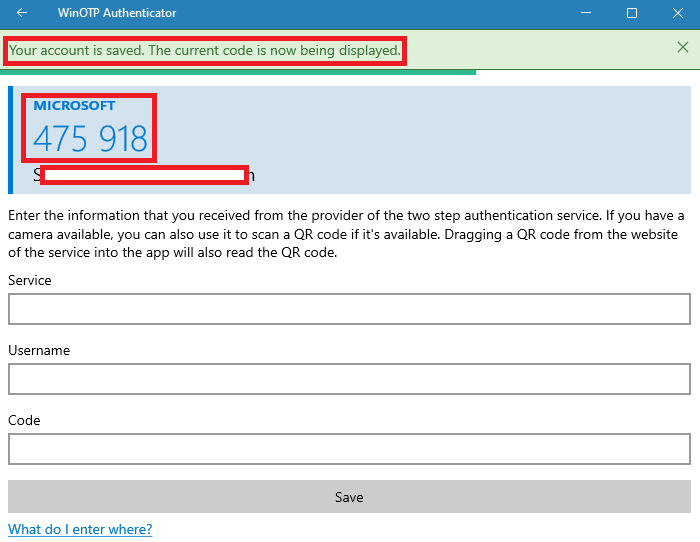

Une fois créé, le message suivant est renvoyée sur l'application WinOTP Authenticator :

Un code est généré toutes les 30 secondes par l'application. Afin qu'il soit utilisé pour confirmer l'authentification du collaborateur, il est nécessaire de revenir sur le processus de mise en place MFA du collaborateur, et de confirmer sa bonne mise en place en cliquant sur le bouton Suivant, comme le montre la figure ci-dessous :

Confirmation du moyen d'authentification

La fenêtre ci-dessous est ensuite renvoyée à l'utilisateur. Enfin, afin de confirmer la bonne mise en place de l'authentification 2FA, il est nécessaire de tester le moyen d'authentification nouvellement implémenté. Le code à 6 chiffres généré par l'application WinOTP Authenticator doit être renseigné durant sa période de validité de 30 secondes au sein du champ encadré dans la figure ci-dessous avant de cliquer sur Suivant :

Une fenêtre de configuration d'un autre moyen d'authentification (via un mail ou un téléphone) est renvoyée, indiquant la bonne implémentation du facteur d'authentification nouvellement configuré. Dans le cas où seul un code fourni par WinOTP Authenticator est utilisé, il est possible de fermer la fenêtre et ainsi de ne pas ajouter un autre moyen d'authentification :

Dorénavant, à chaque nouvelle authentification, un code à 6 chiffres généré par WinOTP Authenticator sera systématiquement demandé.